DEUS MACHINA

La storia di Ilya lichtenstein dell’uomo che rubò dieci miliardi di dollari con un laptop, si nascose per sei anni in bella vista, e ora chiede al mondo una seconda possibilità

“La memoria della blockchain: l’anonimato impossibile nell’era digitale”

L’arresto di Ilya Lichtenstein

La porta cede al terzo colpo d’ariete.

Dodici agenti federali si riversano nell’appartamento. Quindicesimo piano, 75 di Wall Street. Sono le 6:47 del mattino, l’8 febbraio 2022, e Manhattan è ancora avvolta nel buio invernale. L’uomo che cercano dorme. Sua moglie si sveglia urlando.

“FBI. Non si muova.”

Ilya Lichtenstein, 34 anni, apre gli occhi su una dozzina di armi puntate. Non oppone resistenza. Non dice una parola. Si lascia ammanettare con la calma di chi sa che questo momento sarebbe arrivato — prima o poi, in un modo o nell’altro.

La perquisizione inizia.

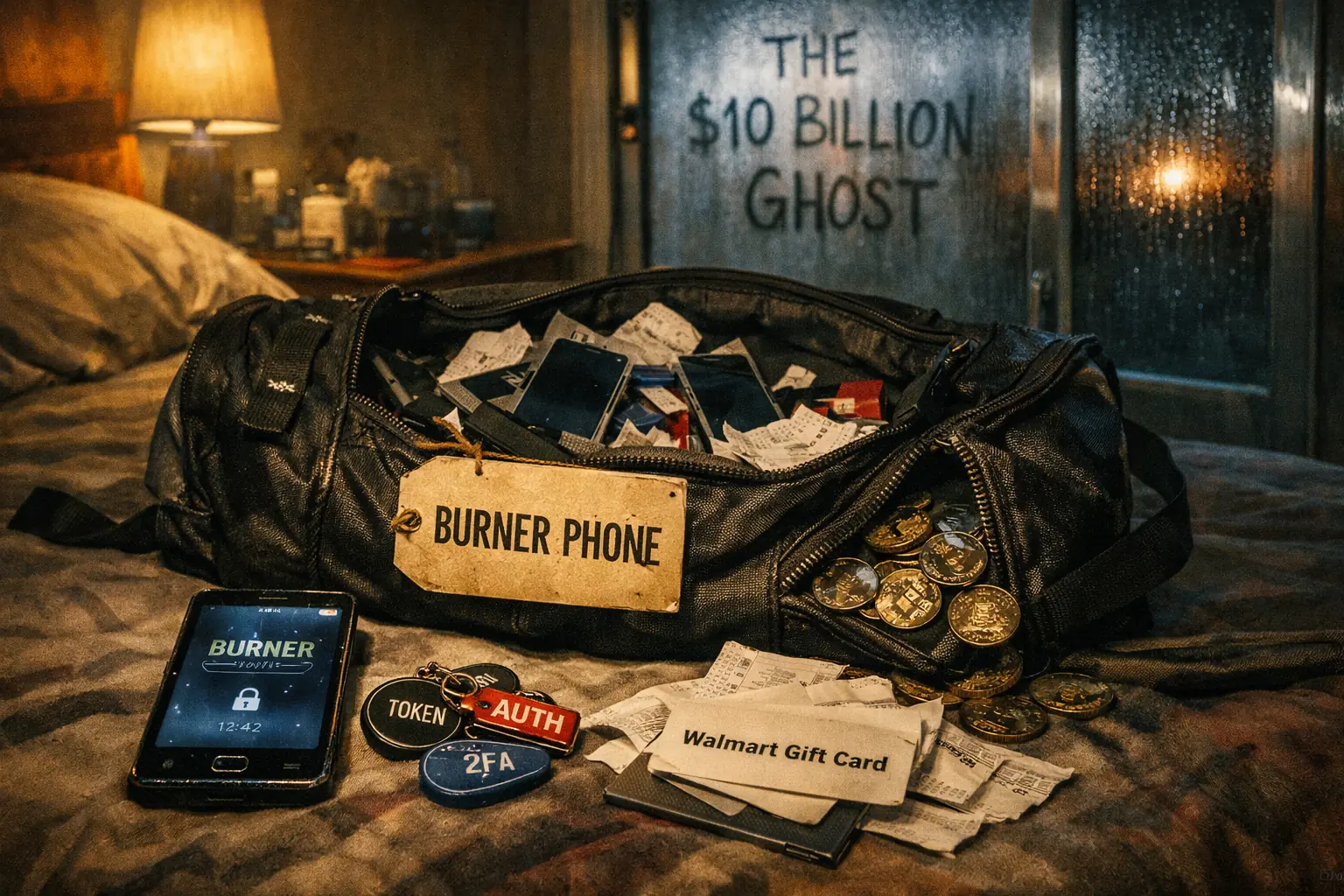

Passaporti falsi in un cassetto. Valute straniere nascoste tra i vestiti. E poi, in fondo a un armadio, una borsa di tela. Sopra, scritto a pennarello nero con grafia nervosa: “BURNER PHONES”.

L’agente speciale Chris Janczewski la fissa. Vent’anni all’IRS Criminal Investigation. Ha visto trafficanti seppellire milioni nei giardini. Ha visto banker nascondere fortune in paradisi fiscali con nomi da cartolina. Ma questo è diverso. Questo è nuovo.

Una borsa etichettata “telefoni usa e getta”. Come un cartello stradale che indica la scena del crimine. Come se il sospettato avesse voluto essere trovato.

O forse — e questo è il pensiero che Janczewski non riesce a scacciare — forse quando vivi sei anni seduto su 4,5 miliardi di dollari rubati, il peso diventa tale che una parte di te desidera che qualcuno bussi alla porta.

Perché i numeri sono questi: 119.754 bitcoin. Sottratti nel 2016 da Bitfinex, uno dei più grandi exchange di criptovalute del pianeta. All’epoca valevano 72 milioni di dollari. Oggi, mentre Lichtenstein viene trascinato fuori in manette, ne valgono oltre dieci miliardi. È il furto singolo più grande della storia umana. E l’uomo che l’ha commesso non ha mai impugnato un’arma. Non ha mai minacciato nessuno. Non ha mai messo piede in una banca.

Ha solo digitato. Righe di codice, nel buio di una stanza, mentre il resto del mondo dormiva. Ed è scomparso — non in un paese senza estradizione, non su un’isola tropicale — ma nella vita di tutti i giorni. Imprenditore tech. Mentore di startup. Marito.

Il problema è che nel mondo digitale i fantasmi lasciano tracce. La blockchain di Bitcoin — quel libro mastro pubblico, immutabile, eterno — registra tutto. Ogni transazione. Ogni movimento. Ogni tentativo di far sparire il bottino. È come rubare lingotti d’oro che emettono un segnale GPS impossibile da spegnere.

Janczewski ha seguito quel segnale per sei anni. Notte dopo notte, transazione dopo transazione, attraverso mixer e tumbler e mercati del dark web. La caccia più lunga della sua carriera. E adesso è qui, in questo appartamento di lusso che puzza di soldi sporchi e decisioni sbagliate, a guardare un uomo che pensava di essere più furbo di tutti.

Accanto a Lichtenstein, ancora intontita, c’è sua moglie Heather. Il mondo la conoscerà presto con un altro nome: Razzlekhan, la Coccodrillo di Wall Street. Rapper. Influencer. Autrice di video musicali così brutti da sembrare parodie. Complice.

Ma questo viene dopo.

Quello che conta ora è capire come. Come un ragazzo di Chicago, figlio di un immigrato russo, sia diventato l’architetto del più grande furto digitale della storia. Come abbia vissuto sei anni con dieci miliardi di dollari virtuali che non poteva spendere. E come, alla fine, sia stato tradito non dalla tecnologia che aveva violato, ma dalla stessa tecnologia che lo aveva reso ricco.

La risposta sta in un nome. In uno pseudonimo scelto con cura, che suona come un omaggio e una sfida. In un padre che, vent’anni prima, aveva percorso la stessa strada.

Deus Machina. La Macchina di Dio.

È da lì che bisogna cominciare.

I. MANUS DEI

La genealogia di Ilya lichtenstein – il fantasma digitale

Per comprendere Ilya Lichtenstein, bisogna prima comprendere suo padre. E per comprendere suo padre, bisogna accettare una verità scomoda: il talento per l’intrusione, come quello per la musica o la matematica, a volte si tramanda nel sangue.

Yevgeniy “Eugene” Lichtenstein era arrivato negli Stati Uniti dalla Russia meridionale oltre trent’anni fa, portando con sé una laurea in ingegneria agricola dal Rostov Institute e sogni di una vita migliore. Si stabilì a Glenview, un sobborgo sonnolento a nord di Chicago dove le case hanno prati perfettamente rasati e i vicini si salutano per nome. Divenne broker ipotecario — una professione rispettabile, invisibile, perfetta per chi vuole scomparire nella normalità americana.

Ma Eugene aveva un altro talento, uno che non compariva sul suo biglietto da visita.

Nel 2005 — lo stesso anno in cui suo figlio adolescente iniziava a lavorare come supporto tecnico alla Northwestern University — Eugene Lichtenstein penetrò nei sistemi della First National Bank of Indiana. Non riuscì mai a incassare i fondi. Venne scoperto, ma invece di finire in prigione, fece qualcosa di molto più interessante: collaborò. I Secret Service lo accolsero come informatore. Le accuse evaporarono. Eugene tornò alla sua vita di broker ipotecario, come se nulla fosse accaduto.

Il suo nickname negli ambienti underground era “Manus Dei” — la Mano di Dio. Abbreviato dagli amici in “Deuce”. Suo figlio Ilya, anni dopo, avrebbe scelto uno pseudonimo che suonava come un omaggio e una sfida insieme: “Deus Machina” — la Macchina di Dio. Come a dire: se tu sei la mano, io sarò il meccanismo che muove il mondo.

Questa connessione — suggerita dal documentario Netflix “Biggest Heist Ever” e sostenuta da esperti di criminalità informatica come Brett Johnson — è stata negata con veemenza da Ilya stesso. “Mio padre non sa nemmeno usare Instagram”, ha dichiarato pubblicamente dopo la sentenza, cercando di proteggere l’uomo che, consapevolmente o meno, gli aveva insegnato che i sistemi sono fatti per essere violati.

Ma le negazioni, nel mondo digitale, lasciano tracce quanto le confessioni. E la scelta dello pseudonimo racconta una storia che nessuna smentita può cancellare.

Ilya lichtenstein: L’educazione di un predatore

Il giovane Ilya cresceva in quella zona grigia tra genio e devianza che caratterizza tanti talenti precoci dell’informatica. Frequentò la Glenbrook South High School dal 2002 al 2006 — gli anni in cui Internet stava diventando adulto, e con esso le possibilità di esplorarne i confini più oscuri. Dal 2005 al 2006, già lavorava come supporto tecnico alla Northwestern University di Evanston — il primo contatto ufficiale con sistemi complessi.

A differenza di suo padre, Ilya scelse la via accademica tradizionale. Si iscrisse all’Università del Wisconsin-Madison, dove conseguì una laurea in psicologia — una scelta apparentemente incongrua per un futuro hacker, ma che rivela una comprensione profonda del suo mestiere. L’hacking, nella sua forma più elevata, non riguarda i computer. Riguarda le persone. Le loro abitudini. Le loro debolezze. I loro errori prevedibili.

La psicologia insegna a leggere i pattern comportamentali. L’ingegneria sociale — l’arte di manipolare gli esseri umani affinché rivelino informazioni sensibili — è psicologia applicata. Lichtenstein non stava studiando la mente umana per curiosità accademica. Stava affilando un’arma.

Dopo la laurea, costruì una facciata impeccabile. Co-fondò MixRank, una startup di software per le vendite B2B. Divenne mentore presso 500 Startups, una delle acceleratrici più prestigiose della Silicon Valley. Fondò Endpass, focalizzata sull’identità decentralizzata e l’autenticazione blockchain. Investì in altre aziende. Scriveva articoli sulla sicurezza delle criptovalute, ironicamente criticando chi non proteggeva adeguatamente le proprie chiavi private.

Su LinkedIn si definiva “imprenditore tecnologico, programmatore e investitore con forte interesse per la blockchain, l’automazione e i big data”. Era tutto vero. Era anche tutto copertura.

Perché mentre di giorno Ilya Lichtenstein partecipava a conferenze tech e stringeva mani a potenziali investitori, di notte — nelle ore silenziose in cui la maggior parte del mondo dorme — Deus Machina studiava i sistemi di Bitfinex come un chirurgo studia l’anatomia di un paziente prima di un’operazione.

II. TRE ORE PER DIVENTARE MILIARDARIO

Notturno con variazioni su tema di vulnerabilità

Hong Kong, 2 agosto 2016. Mentre la città dormiva nel caldo umido dell’estate tropicale, i server di Bitfinex continuavano il loro ronzio costante nel data center climatizzato. Miliardi di dollari in bitcoin fluivano attraverso i loro circuiti ogni giorno, protetti da quello che all’epoca era considerato lo stato dell’arte della sicurezza: un sistema multi-firma in partnership con BitGo.

Il principio era elegante nella sua semplicità: per autorizzare qualsiasi transazione, servivano almeno due chiavi su tre. Una la deteneva Bitfinex, una BitGo come garante esterno, una era conservata offline come backup. Era come una cassaforte con due serrature e due chiavi diverse — nessuno poteva aprirla da solo.

Nessuno, tranne chi avesse scoperto che Bitfinex aveva commesso un errore imperdonabile.

Un rapporto confidenziale di Ledger Labs, commissionato dopo l’attacco e mai reso pubblico fino a quando l’OCCRP non ne ottenne una copia, rivela la falla fatale: due delle tre chiavi erano conservate sullo stesso dispositivo. Era come costruire una cassaforte con due serrature e poi appendere entrambe le chiavi allo stesso chiodo.

Lichtenstein aveva passato mesi a studiare l’architettura di Bitfinex. Non dall’esterno, come un ladro che osserva una banca dalla strada, ma dall’interno — infiltrandosi silenziosamente nei sistemi, acquisendo credenziali, mappando ogni connessione, ogni protocollo, ogni punto debole. Era già dentro le mura quando nessuno sapeva ancora che le mura erano state violate. Durante il processo avrebbe rivelato di aver compromesso anche account individuali su altri exchange come Coinbase e Kraken.

Quella notte di agosto, decise che era il momento.

Anatomia di un furto perfetto

Immaginatelo seduto davanti al suo laptop. La luce dello schermo che illumina il suo viso. Le dita che si muovono sulla tastiera con la precisione di un pianista che ha provato lo stesso pezzo migliaia di volte.

Il primo passaggio fu acquisire i “security tokens” — le credenziali che permettevano di manipolare il sistema operativo di Bitfinex. Secondo il rapporto Ledger Labs, i token compromessi erano associati a due account: uno generico chiamato semplicemente “admin”, e uno collegato a “giancarlo” — Giancarlo Devasini, il CFO dell’exchange, un ex chirurgo plastico italiano con un passato imprenditoriale controverso.

Con quei token in mano, Lichtenstein fece qualcosa di geniale nella sua semplicità: in meno di un minuto aumentò il limite giornaliero delle transazioni permesse. Era come se un ladro, prima di svuotare una banca, avesse convinto il direttore ad alzare il massimale di prelievo.

Poi iniziò a trasferire.

In poco più di tre ore, 2.072 transazioni non autorizzate svuotarono i portafogli degli utenti di Bitfinex. 119.754 bitcoin fluirono verso un unico indirizzo controllato da Lichtenstein — un indirizzo che sarebbe diventato uno dei più osservati e tracciati nella storia della blockchain.

Al valore di quella notte, il bottino ammontava a circa 72-78 milioni di dollari. Era già una cifra astronomica. Ma Lichtenstein non poteva sapere — nessuno poteva sapere — che stava rubando qualcosa che sarebbe cresciuto fino a valere oltre dieci miliardi. Immediatamente dopo l’attacco, il prezzo di Bitcoin crollò del 20%. Bitfinex fu costretta a sospendere tutte le operazioni per quasi una settimana.

Il paradosso della trasparenza

Qui emerge la grande ironia del furto di criptovalute, il paradosso che avrebbe perseguitato Lichtenstein per i sei anni successivi: aveva rubato una fortuna perfettamente tracciabile.

La blockchain di Bitcoin è un libro mastro pubblico. Ogni transazione, ogni movimento di fondi, ogni frazione di bitcoin che si sposta da un indirizzo all’altro viene registrato permanentemente, visibile a chiunque voglia guardare. È come rubare lingotti d’oro che emettono un segnale GPS impossibile da disattivare.

“Il problema con il riciclaggio di criptovalute”, avrebbe spiegato anni dopo Tom Robinson di Elliptic, una delle principali società di analisi blockchain, “è che se commetti un errore cinque anni fa, quell’errore rimane sulla blockchain perché tutti possano vederlo. Per sempre.”

Lichtenstein lo sapeva. Per questo, nelle ore successive all’hack, fece qualcosa di cruciale: cancellò le credenziali di accesso e i file di log dai sistemi di Bitfinex, eliminando le tracce della sua presenza fisica nell’infrastruttura dell’exchange. Poi si preparò per la parte più difficile del lavoro.

Rubare i bitcoin era stato il primo atto. Farli scomparire sarebbe stato il secondo — un’opera che avrebbe richiesto anni, ingegno, e l’aiuto di una donna che il mondo avrebbe conosciuto come Razzlekhan.

III. LE MONETE FANTASMA

Il riciclaggio di 119.754 bitcoin è un’operazione che richiede pazienza monastica, competenza tecnica di alto livello, e una certa dose di follia. Lichtenstein possedeva tutte e tre le qualità.

Per i primi cinque mesi dopo l’hack, non mosse un singolo satoshi (la più piccola unità di bitcoin, pari a un centomilionesimo di BTC). I fondi rimasero immobili nell’indirizzo di destinazione, come un predatore che aspetta che le acque si calmino prima di muoversi. Era una disciplina che gli investigatori avrebbero poi descritto come “tipica degli attori statali o dei gruppi di criminalità organizzata d’élite” — non di un singolo hacker che opera dalla sua stanza da letto.

la moglie di Ilya lichtenstein

Heather Rhiannon Morgan era, sulla carta, tutto ciò che Lichtenstein non era: estroversa, rumorosa, ossessionata dall’attenzione pubblica. Nata nel 1983, originaria di Chico, California. Laureata in economia e relazioni internazionali alla UC Davis nel 2011. Aveva costruito una carriera come imprenditrice (fondatrice di SalesFolk), giornalista (contributor per Forbes dal 2017 al 2021 e columnist per Inc.), ed esperta di marketing.

Ma era il suo alter ego che avrebbe catturato l’immaginazione del mondo: Razzlekhan, la Coccodrillo di Wall Street.

Su YouTube e social media, Morgan pubblicava video musicali rap di una qualità talmente scadente, con testi talmente assurdi, che è difficile stabilire se fossero un esperimento di anti-arte postmoderna o semplicemente il prodotto di un ego completamente scollegato dalla realtà. Il video di “Versace Bedouin” — in cui Morgan rappa vestita con pellicce sintetiche in location di Manhattan — avrebbe accumulato milioni di visualizzazioni dopo l’arresto, diventando un meme virale.

“Se sei Ilya e Heather e hai questi soldi”, ha osservato Nick Bilton, il giornalista di Vanity Fair che ha seguito il caso, “probabilmente sei terrorizzato dall’idea di essere scoperto. Le persone gestiscono ansia e stress in modi diversi. Alcuni hanno attacchi di panico. Alcuni si buttano sull’esercizio fisico ossessivo. È vapore che deve uscire in qualche modo. Per Heather, credo che la creazione di Razzlekhan e il rap fossero la valvola di sfogo.”

I due si fidanzarono nel 2019 e si sposarono nel 2021. Un fotografo contattato da Morgan per documentare il fidanzamento ha raccontato a The Daily Beast che Lichtenstein era “interessato allo stile grigio e nero, pelle e goth ninja”. Al matrimonio — un evento elegante a New York — gli ospiti ricevettero gift card come regali. Quelle gift card, scopriranno poi gli investigatori, erano state acquistate con bitcoin rubati da Bitfinex. Era una scelta di un’arroganza quasi shakespeariana: celebrare l’amore con i proventi di un crimine, invitando decine di testimoni inconsapevoli a diventare, tecnicamente, ricettatori.

Ma fu proprio quella scelta a contribuire alla loro caduta.

Il labirinto del riciclaggio

La coppia implementò un processo di riciclaggio estremamente sofisticato, durato dal 2016 al 2022, finalizzato a interrompere la tracciabilità on-chain dei bitcoin rubati:

| Tecnica | Descrizione |

|---|---|

| Chain-Hopping | Conversione sistematica in altre criptovalute, inclusi asset privacy-focused come Monero, per spezzare il legame con la blockchain trasparente di Bitcoin |

| Mixer e Tumbler | Utilizzo di Bitcoin Fog (almeno 10 volte per ammissione di Lichtenstein), Helix e ChipMixer per mescolare i fondi e anonimizzare i flussi |

| Mercati Darknet | Depositi su AlphaBay e Hydra, utilizzando le piattaforme come strumenti di offuscamento |

| Identità fittizie | Creazione di numerosi account presso exchange e istituti finanziari utilizzando identità false |

| Conversioni Fiat | Utilizzo di conti russi e ucraini per la conversione in valuta tradizionale |

| Oro fisico | Conversione in monete d’oro, successivamente nascoste fisicamente |

| Gift Cards | Acquisto di carte regalo Walmart — l’errore fatale che ha portato alla cattura |

L’elemento paradossale che ha contribuito alla cattura finale è stato proprio quello più banale: le carte regalo Walmart, riscattate attraverso un account registrato a nome reale di Heather Morgan. Questo errore operativo ha fornito agli investigatori il primo collegamento tangibile tra il mondo digitale del furto e l’identità fisica dei sospettati.

IV. IL SEGUGIO E LA PREDA

Ilya lichtenstein e La memoria della blockchain

Chris Janczewski era entrato all’IRS Criminal Investigation con una laurea in informatica e una passione per i puzzle. Il caso Bitfinex sarebbe diventato il puzzle della sua vita.

L’indagine era iniziata quasi subito dopo l’hack del 2016, coinvolgendo l’IRS-CI, l’FBI e l’HSI (Homeland Security Investigations). Ma per anni era rimasta in una sorta di limbo. Gli investigatori sapevano dove si trovavano i bitcoin — la blockchain non mente — ma non sapevano chi li controllasse. Gli indirizzi erano solo stringhe alfanumeriche. Le transazioni erano visibili, ma i volti dietro di esse rimanevano nell’ombra.

La svolta arrivò nel 2017, da una direzione inaspettata: la chiusura di AlphaBay.

Quando l’FBI e le forze dell’ordine internazionali smantellarono il più grande marketplace del dark web, ottennero accesso ai suoi log interni — registri di transazioni che collegavano depositi e prelievi a specifici utenti. Fu come trovare il diario segreto di un intermediario: improvvisamente, le transazioni anonime avevano dei nomi. Il portafoglio legato all’hack del 2016 venne collegato concretamente agli account utilizzati per il riciclaggio.

Come ha spiegato Tom Robinson di Elliptic: “Questa chiusura ha dato alle autorità accesso ai registri delle transazioni interne del servizio, permettendo di collegare concretamente i flussi di denaro.”

Il file nel cloud

Il colpo di grazia arrivò all’inizio del 2022, quando gli investigatori ottennero un mandato di perquisizione per un account di cloud storage collegato a Lichtenstein. Quello che trovarono al suo interno fu, per usare le parole di un agente, “come trovare la mappa del tesoro con una X che indica il punto esatto”.

Il file conteneva un foglio di calcolo con circa 2.000 indirizzi di criptovaluta e le relative chiavi private. Quasi tutti quegli indirizzi erano direttamente collegati all’hack di Bitfinex. Era la prova definitiva — e Lichtenstein l’aveva conservata nel cloud, come se fosse una lista della spesa.

“Alcune persone vivono con segreti così enormi che il peso diventa insopportabile”, ha teorizzato uno psicologo forense intervistato dalla stampa americana. “A volte, consciamente o meno, sabotano se stessi per essere finalmente liberati.”

Il Dipartimento della Giustizia eseguì il più grande sequestro finanziario della sua storia: circa 94.000 BTC, valutati all’epoca circa 3,6 miliardi di dollari.

Quando le autorità fecero irruzione nell’appartamento di Morgan e Lichtenstein, il produttore Nick Bilton avrebbe descritto gli oggetti trovati come “elementi che sembrano usciti da un pessimo romanzo di spionaggio” — inclusa quella borsa etichettata “Burner Phones” che Janczewski definì “una novità” per il dipartimento.

In un dettaglio surreale, solo dieci giorni dopo il raid, Razzlekhan riapparve online pubblicando un video rap sui suoi AirPods, come se nulla fosse accaduto.

V. LA RESA DEI CONTI

Il prezzo della collaborazione

Nei mesi successivi all’arresto, Lichtenstein fece una scelta che avrebbe definito il resto della sua storia: decise di collaborare.

Non si limitò a confessare. Nell’agosto 2023, si dichiarò colpevole di associazione a delinquere finalizzata al riciclaggio di denaro e ammise pubblicamente, per la prima volta, di essere l’unico autore dell’hack di Bitfinex. “Ho hackerato Bitfinex, ho rubato e riciclato migliaia di bitcoin, e sono così dispiaciuto per tutto”, dichiarò in un video pubblico dal carcere. “Non posso cambiare il passato, ma posso e farò tutto il possibile per fare ammenda.”

Anche Morgan si dichiarò colpevole di un capo d’imputazione per associazione a delinquere finalizzata al riciclaggio di denaro e uno per cospirazione ai danni degli Stati Uniti.

Ma la collaborazione di Lichtenstein andò ben oltre la confessione. Nel marzo 2024, salì sul banco dei testimoni nel processo contro Roman Sterlingov, l’operatore di Bitcoin Fog — lo stesso servizio di mixing che lui aveva utilizzato almeno dieci volte per riciclare i fondi rubati. La sua testimonianza fu devastante: fornì dettagli tecnici su come il servizio funzionasse e su come lo avesse utilizzato per occultare l’origine dei fondi.

Sterlingov fu condannato a 12 anni e mezzo di prigione — più del doppio di quanto Lichtenstein stesso avrebbe ricevuto. I procuratori stabilirono che Bitcoin Fog aveva elaborato oltre 400 milioni di dollari in transazioni da mercati illegali come Silk Road, Agora e AlphaBay. È una dinamica che solleva interrogativi profondi sulla natura della giustizia: Lichtenstein, il ladro, diventa strumento per catturare altri criminali.

Le sentenze

Il 14 novembre 2024, Ilya Lichtenstein fu condannato a 60 mesi di prigione federale più tre anni di supervisione — una frazione della pena massima di venti anni, proprio a causa della cooperazione “sostanziale”. La sentenza includeva il credito per il tempo già scontato in custodia dopo l’arresto nel 2022.

Quattro giorni dopo, Heather Morgan ricevette 18 mesi più tre anni di supervisione.

VI. IL FIRST STEP ACT E LA CONTROVERSIA

Un rilascio anticipato

Il 2 gennaio 2026 — poco più di un anno dopo la condanna — Ilya Lichtenstein annunciò su X di essere stato rilasciato anticipatamente e trasferito in detenzione domiciliare.

“Grazie al First Step Act del Presidente Trump, sono stato rilasciato dalla prigione anticipatamente”, scrisse. “Rimango impegnato a fare un impatto positivo nella cybersecurity non appena possibile. Ai sostenitori, grazie di tutto. Agli hater, non vedo l’ora di dimostrarvi che vi sbagliate.”

Il First Step Act è una legge bipartisan di riforma della giustizia penale firmata nel 2018 durante il primo mandato di Donald Trump. Consente ai detenuti federali idonei di ridurre la propria pena attraverso crediti maturati per la partecipazione a programmi di riabilitazione, attività educative e lavorative, nonché attraverso valutazioni periodiche del rischio di recidiva.

Lichtenstein ha soddisfatto i requisiti perché il suo crimine era classificato come non violento (associazione a delinquere per riciclaggio di denaro), aveva partecipato a programmi di riabilitazione durante la detenzione presso FCI Allenwood, e aveva fornito cooperazione sostanziale alle autorità federali.

Un funzionario dell’amministrazione Trump ha confermato a CNBC che Lichtenstein “ha scontato una parte significativa della sua condanna ed è attualmente in detenzione domiciliare in conformità con le leggi e le politiche del Bureau of Prisons”. Il sistema di localizzazione dei detenuti federali mostrava ancora una data di rilascio ufficiale fissata al 9 febbraio 2026, indicando che rimane tecnicamente sotto supervisione.

L’idea che un uomo responsabile di un furto da dieci miliardi di dollari potesse tornare alla vita civile dopo circa quattordici mesi di detenzione effettiva ha riacceso il dibattito sulla proporzionalità delle pene per i crimini informatici — e sul messaggio che questo invia a una generazione di potenziali hacker che osserva dal buio della rete.

Da un lato, i sostenitori della riforma della giustizia penale evidenziano come il First Step Act stia funzionando come previsto, offrendo seconde possibilità a detenuti non violenti che dimostrano impegno nella riabilitazione. Dall’altro, i critici sollevano preoccupazioni sul messaggio che questo esito invia a potenziali futuri cybercriminali: la deterrenza diventa centrale.

Heather Morgan è stata rilasciata nell’ottobre 2025 dopo aver scontato circa otto mesi. Continuando a vestire i panni di Razzlekhan, ha criticato apertamente la rappresentazione che i media hanno dato della sua persona, ha rilasciato nuove canzoni inclusa una “canzone scritta dall’isolamento” dedicata al marito, e ha iniziato a offrire video personalizzati su Cameo. Il 28 gennaio 2025, i suoi avvocati hanno inviato lettere di diffida a Netflix e Library Films accusandoli di diffamazione e violazione della privacy.

VII. Quale FUTURO PER Ilya lichtenstein?

Siamo nel gennaio 2026, e Ilya Lichtenstein vive in detenzione domiciliare sotto la supervisione dell’ufficio di Residential Reentry Management di Sacramento. Tecnicamente è ancora un prigioniero — il Bureau of Prisons indica una data di rilascio formale al 9 febbraio — ma è tornato nel mondo, connesso a Internet, presente sui social media, pronto a costruire quella che lui stesso definisce una “seconda possibilità”.

Il suo primo post dopo il rilascio riguardava l’intelligenza artificiale. “Sono stato offline per quattro anni”, ha scritto su X. “Qual è il modo più veloce per aggiornarmi sull’AI?” Ha mostrato interesse per i progressi nei modelli di apprendimento, ma ha espresso delusione per i limiti dei modelli linguistici nel ragionamento logico. Era il tono di chi ha fretta di recuperare il tempo perduto, di chi vuole dimostrare che il genio tecnico che lo ha reso celebre può essere rediretto verso fini legittimi.

Lichtenstein ha dichiarato di voler dedicarsi alla cybersecurity — usare le competenze che un tempo impiegava per violare i sistemi per proteggerli. È una narrativa seducente, quasi archetipica: il ladro che diventa guardiano, il hacker black hat che veste il cappello bianco. La storia della sicurezza informatica è costellata di ex hacker che hanno trovato carriere legittime.

Ma c’è qualcosa di diverso nel caso Lichtenstein. La scala del crimine. L’arroganza della vita condotta “nascosti in bella vista”. Il fatto che la sua collaborazione, per quanto preziosa, sia arrivata solo dopo l’arresto, non prima. Non si è pentito; è stato catturato.

L’eredità del caso Bitfinex

L’indagine su Bitfinex ha accelerato lo sviluppo di nuovi modelli investigativi, come il modello “Three-Flow” che integra l’analisi della blockchain con i record aziendali e i dati di identità reali. Come ha osservato Ari Redbord, esperto di policy crypto: “Gli investigatori delle forze dell’ordine non hanno mai avuto un modo più aperto per seguire il denaro.”

L’eredità dell’attacco ha costretto l’intera industria degli asset digitali a evolvere. L’adozione di standard come il Multi-Party Computation (MPC), che elimina i singoli punti di fallimento tipici dei vecchi sistemi multi-firma, è oggi la norma per i grandi custodian.

Quanto ai bitcoin recuperati: nel gennaio 2025, i procuratori statunitensi hanno presentato una mozione per la restituzione degli asset a Bitfinex. Tuttavia, questi fondi devono essere utilizzati per la restituzione alle vittime in base al Mandatory Victims Restitution Act. Nel 2025, Trump ha firmato un ordine esecutivo per creare una Riserva Strategica di Bitcoin che include Bitcoin sequestrati, ma il Dipartimento di Giustizia ha raccomandato che i fondi Bitfinex vadano alle vittime.

La blockchain come memoria

C’è un’ultima riflessione che merita spazio, prima di chiudere questa storia.

La blockchain di Bitcoin — quel libro mastro inalterabile che ha reso possibile la cattura di Lichtenstein — contiene ancora ogni transazione dell’hack originale. Ogni movimento successivo dei fondi. Ogni tentativo di offuscamento. È tutto lì, registrato per sempre, leggibile da chiunque voglia guardare.

In un’epoca in cui tanto del nostro passato digitale può essere cancellato, modificato, manipolato — in cui i ricordi sono fluidi e le narrazioni si riscrivono — la blockchain rappresenta qualcosa di raro: una memoria che non dimentica. È questo che ha condannato Lichtenstein. Ed è questo che, in un certo senso, lo redime.

Perché se la blockchain ricorda i suoi crimini, ricorderà anche ciò che farà dopo. Ogni azione, ogni scelta, ogni tentativo di ricostruire una vita legittima lascerà tracce altrettanto permanenti. La “seconda possibilità” che Lichtenstein chiede non è un colpo di spugna: è un nuovo capitolo che si aggiunge a una storia già scritta.

Il ladro di dieci miliardi di dollari è libero. Il mondo sta guardando. La blockchain, come sempre, registra tutto.

CRONOLOGIA – Ilya lichtenstein –

| Data | Evento |

|---|---|

| 2 Ago 2016 | L’hack: 119.754 BTC sottratti (~72 milioni $). Bitcoin crolla del 20%. |

| Inizio 2017 | Inizia il processo di riciclaggio: primi movimenti verso AlphaBay. |

| Lug 2017 | Chiusura di AlphaBay: FBI ottiene accesso ai log interni. |

| 2019 | Lichtenstein e Morgan si fidanzano. |

| 2021 | Matrimonio a New York. Gift card pagate con bitcoin rubati. |

| Gen 2022 | Raid federale sull’appartamento della coppia. |

| 8 Feb 2022 | Arresto a Manhattan. Sequestro record: ~94.000 BTC (3,6 miliardi $). |

| Ago 2023 | Dichiarazione di colpevolezza. Lichtenstein ammette l’hack. |

| Mar 2024 | Testimonianza contro Sterlingov (Bitcoin Fog), condannato a 12,5 anni. |

| 14 Nov 2024 | Lichtenstein condannato a 60 mesi di prigione federale. |

| 18 Nov 2024 | Heather Morgan condannata a 18 mesi. |

| 6 Dic 2024 | Netflix rilascia “Biggest Heist Ever”. |

| 28 Gen 2025 | Morgan invia lettere di diffida a Netflix. |

| Ott 2025 | Heather Morgan rilasciata anticipatamente. |

| 2 Gen 2026 | Lichtenstein in detenzione domiciliare (First Step Act). |

FONTI Ilya lichtenstein

Now I have all the sources. Here’s the updated HTML block with working links:SOURCES — Ilya Lichtenstein

- U.S. Department of Justice — Press release on the arrest and $3.6B seizure (Feb. 2022)

- U.S. Department of Justice — Sentencing announcement (Nov. 2024)

- OCCRP — Ledger Labs confidential report on Bitfinex security lapses

- Elliptic — Blockchain forensics analysis of the Bitfinex theft

- TRM Labs — Investigative methodology and case analysis

- CNBC — Early release under First Step Act (Jan. 2026)

- Vanity Fair — “The Ballad of Bitcoin Bonnie and Clyde” by Nick Bilton

- Netflix — “Biggest Heist Ever” documentary (Dec. 2024)